Dharma ransomware infectie is gerapporteerd te verspreiden in een nieuwe ransomware variant, die de .onion bestandsuitbreiding gebruikt en het e-mailadres [[email protected]]. Het ransomware-virus blijktheel vergelijkbaar te zijn met de recentste CrySiS Globe ransomware-infectie, die de volgende bestandsextensie gebruikt: [[email protected]] .onion. De relatie tussen de twee ransomware virussen kan veroorzaakt zijn doordat ze beide deel uitmaken van de CrySiS ransomware familie. Als u een slachtoffer bent van de Dharma .onion ransomware, raden wij u aan om dit artikel grondig te lezen.

Overzicht bedreiging

| Naam |

Dharma (.Onion) |

| Type | Ransomware |

| Korte omschrijving | Het .onion-virus, wordt ook wel Dharma genoemd. Deze versleutelt gebruikersbestanden en laat als contactgegevens e-mailadressen achter, om de misdadigers te contacteren en een losgeld som te betalen, om de gecodeerde bestanden te herstellen. |

| Symptomen | Verandert de bestandsuitbreiding van gecodeerde bestanden naar .onion. Verandert de wallpaper met losgeldinstructies een e-mails van de cybercriminelen. |

| Distributie methode | Via een Exploit kit, DLL-bestand aanval, kwaadaardige JavaScript of een drive-by download van de malware zelf. |

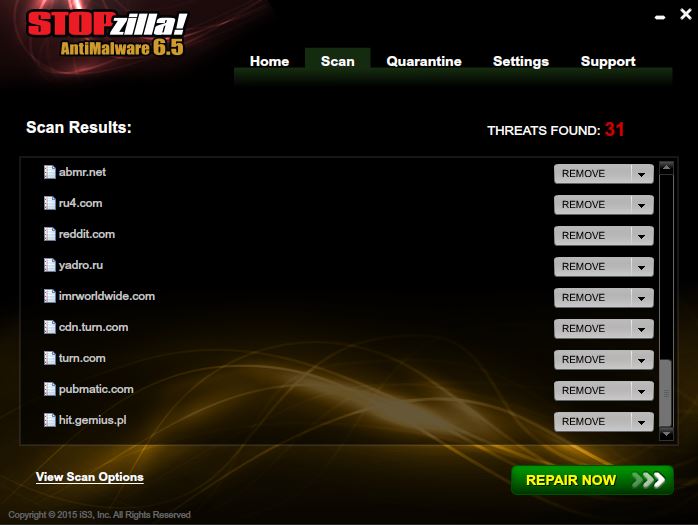

| Opsporingstool |

Controleert u of uw systeem geïnfecteerd is met Dharma (.Onion)

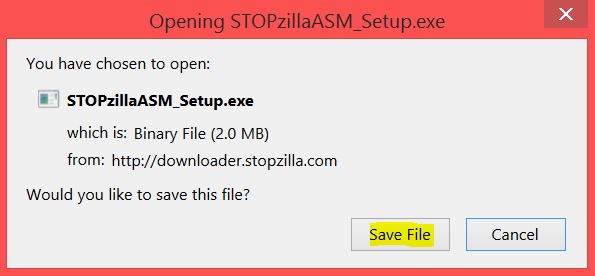

Downloaden

Malware Remover

|

Dharma .Onion File Virus – Verspreiding

De distributie van de .onion-virusbestanden wordt op meerdere manieren uitgevoerd. Zoals deze:

- Spam-e-mailberichten met kwaadaardige bijlagen of weblinks.

- Berichten of bestanden, verzonden via online chatprogramma’s.

- Spamberichten die scripts bevatten of verspreidenvia sociale media.

De meest gebruikte techniek voor de verspreiding van de kwaadaardige bestanden, is via e-mailberichten die bedrieglijke informatie bevatten, zoals een nepfactuur van een aankoop dat het slachtoffer nooit heeft gemaakt, of andere soorten oplichtingen.

Dharma .Onion File Virus – Meer informatie

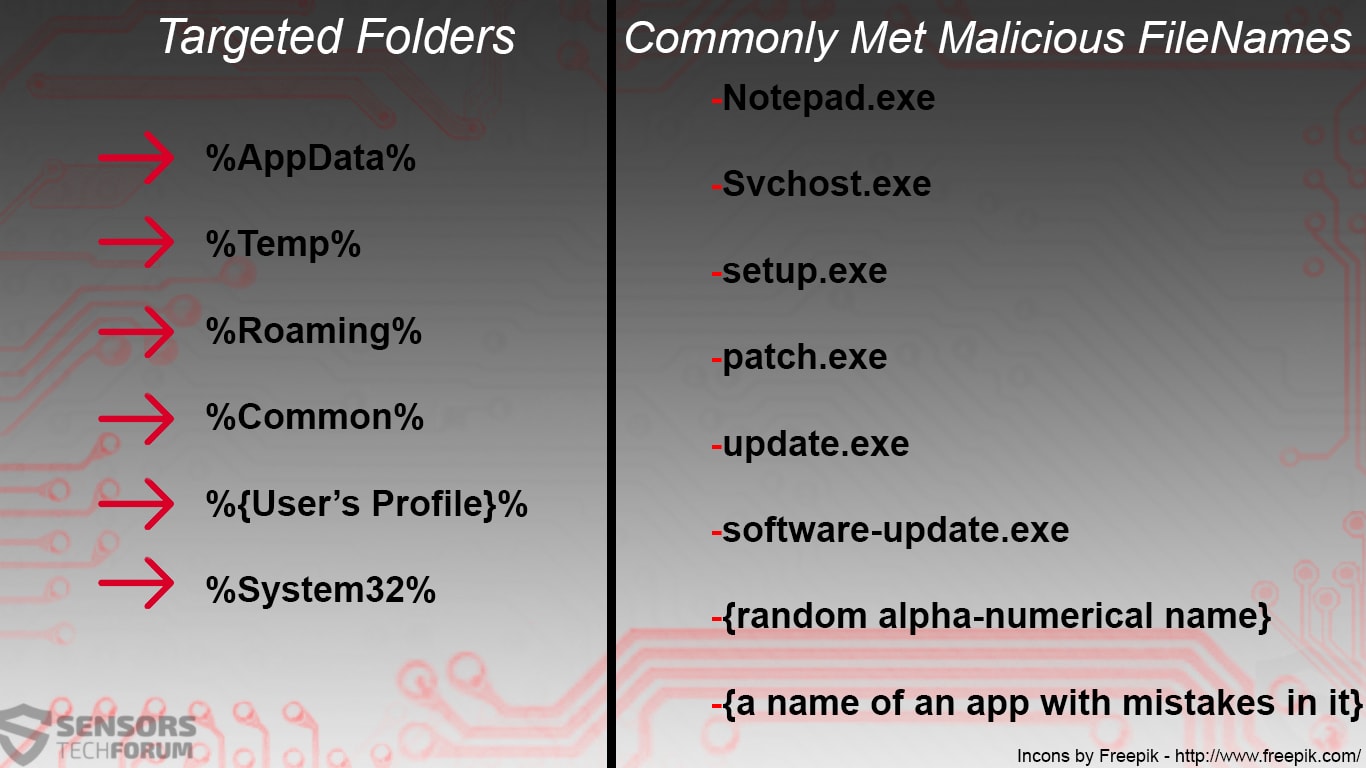

Zodra een kwaadaardig bestand of script is geactiveerd, wordt de payload van de Dharma (.onion) ransomware geactiveerd via een loader of dropper, die daarna uit zichzelf wordt verwijderd. De kwaadaardige bestanden van het virus kunnen in de belangrijkste Windows-mappen onder verschillende namen bestaan:

Na encryptie kan Dharma ransomware ook meerdere verschillende herhalingen van het vssadmin commando uitvoeren als beheerder. Het commando is voor Windows Command Prompt en ziet er als volgt uit:

Meestal betekent het gedeelte “delete-shadows” van het commando dat het Dharma .onion ransomware gebruikt, dat het Windows bestands kopieën kan verwijderen, om het herstel van bestanden via “Windows Restore” onmogelijk te maken.

Verwijder de Dharma .Onion File Virus

Om de Dharma (.Onion) te verwijderen, is het raadzaam de instructies hierna te volgen. Ze zijn voor maximale effectiviteit ontwikkeld. Als u geen ervaring heeft met het handmatige verwijderen van malware, adviseren wij u om een geavanceerde anti-malware software te gebruiken om Dharma (.Onion) automatisch te verwijderen.

Hoe Dharma (.Onion) van je computer verwijderen? (handmatig)

Aandacht! Belangrijke mededeling m.b.t. Dharma (.Onion): de handmatige verwijdering van Dharma (.Onion) vereist het aanbrengen van wijzigingen in de systeembestanden en registers. Dit kan dus schade aan je PC veroorzaken. Beschik je niet over de vereiste kennis? Geen probleem, je kunt dit doen door een malware remover te gebruiken.

Automatisch verwijderen Dharma (.Onion) door het downloaden van een geavanceerde anti-malware programma.

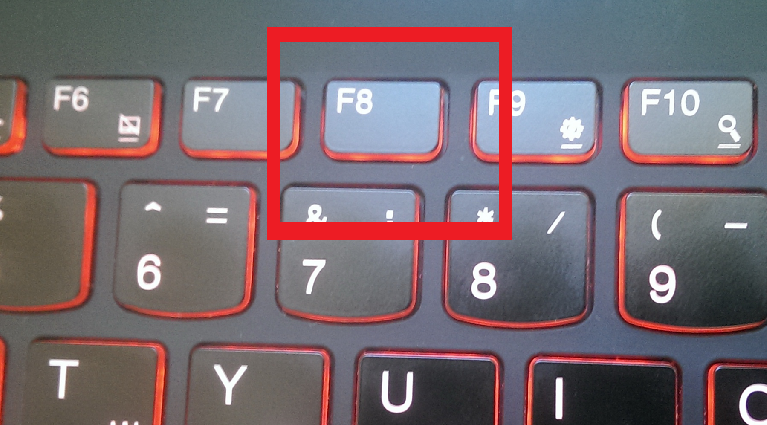

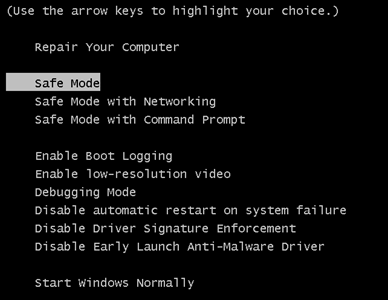

1. Voor Windows 7, XP en Vista.

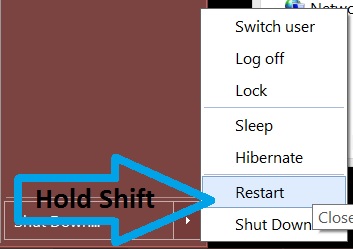

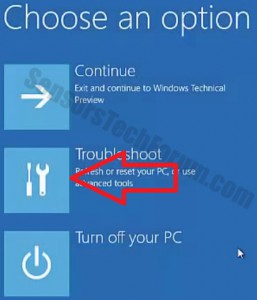

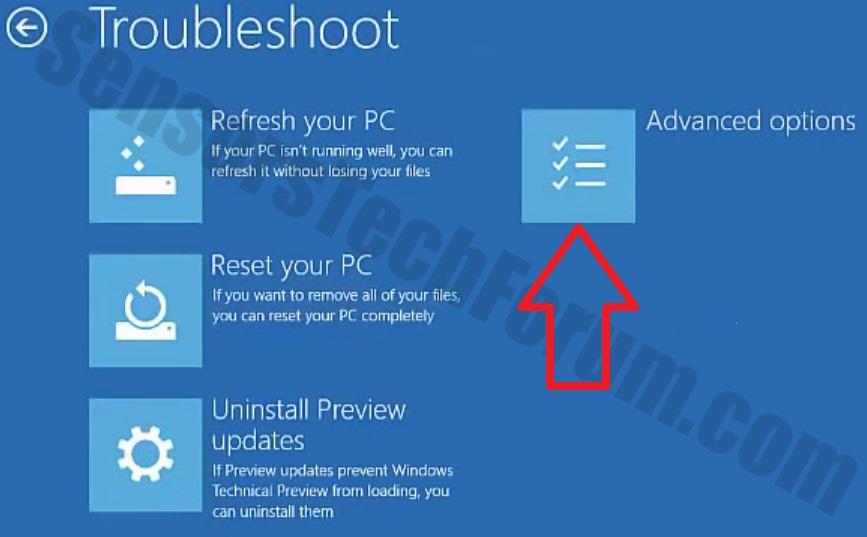

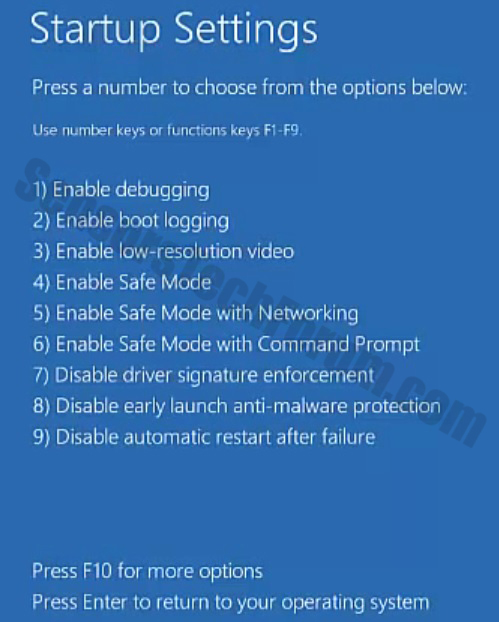

1. Voor Windows 7, XP en Vista. 2. Voor Windows 8, 8.1 en 10.

2. Voor Windows 8, 8.1 en 10.

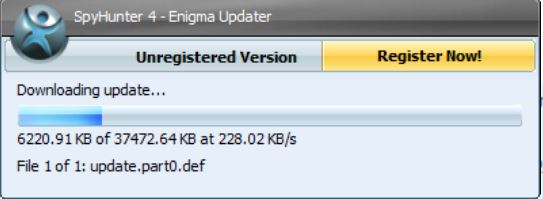

1. Om Dharma (.Onion) te verwijderen moet je eerst SpyHunter installeren.

1. Om Dharma (.Onion) te verwijderen moet je eerst SpyHunter installeren.

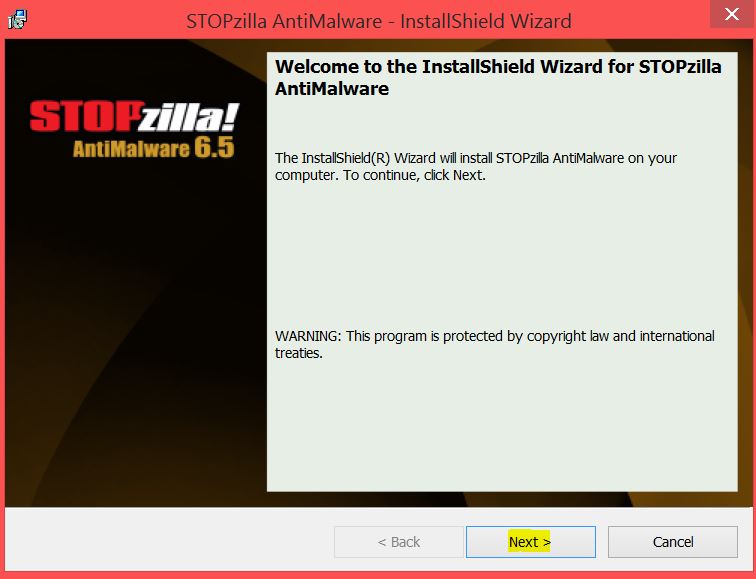

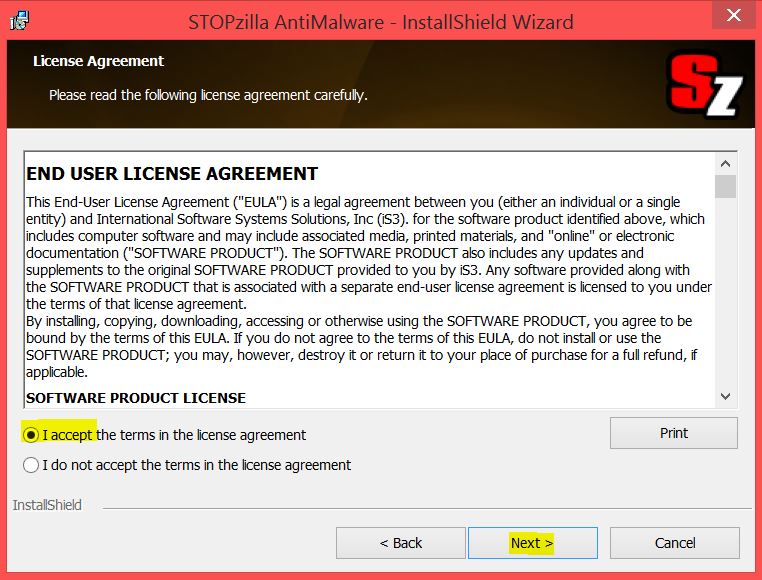

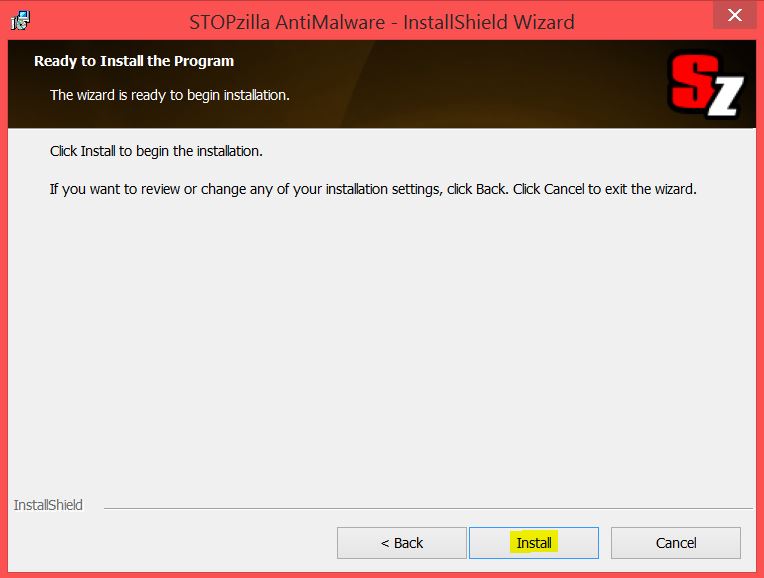

STOPZilla Anti Malware

STOPZilla Anti Malware