De laatste tijd wordt ereen nieuwe ransomware (een programma dat een computer (of gegevens die erop staan) blokkeert en vervolgens van de gebruiker geld vraagt om de computer weer te “bevrijden“) zeer snel op internet verspreid. Het gaat namelijk om Crysis. Crysis versleutelt de bestanden van slachtoffers en wijzigt de extensies van de getroffen bestanden naar .CrySis. Deze ransomware gebruikt een combinatie van RSA-algorithme en AES-codes om de bestanden te versleutelen. Het losgeld bericht is een afbeelding als achtergrond van het bureaublad van de geïnfecteerde computer. Lees dit artikel om te weten hoe je deze ransomware moet verwijderen en hoe je je bestanden kan herstellen.

De laatste tijd wordt ereen nieuwe ransomware (een programma dat een computer (of gegevens die erop staan) blokkeert en vervolgens van de gebruiker geld vraagt om de computer weer te “bevrijden“) zeer snel op internet verspreid. Het gaat namelijk om Crysis. Crysis versleutelt de bestanden van slachtoffers en wijzigt de extensies van de getroffen bestanden naar .CrySis. Deze ransomware gebruikt een combinatie van RSA-algorithme en AES-codes om de bestanden te versleutelen. Het losgeld bericht is een afbeelding als achtergrond van het bureaublad van de geïnfecteerde computer. Lees dit artikel om te weten hoe je deze ransomware moet verwijderen en hoe je je bestanden kan herstellen.

Overzicht bedreiging

| Naam |

Ransomware CrySis |

| Type | Ransomware |

| Korte omschrijving | Deze malware versleutelt de bestanden van de gebruikers en laat daarna de computer opnieuw opstarten met losgeldberichten die er als volgt uitzien:“# DECRYPT MY FILES #” |

| Symptomen | De gebruiker krijgt losgeldberichten met “instructies” te zien of een audiobericht te horen. Ze leiden hem allemaal naar een website waar men de bestanden kan ontsleutelen. |

| Verspreidingswijze | Met een exploit kit. |

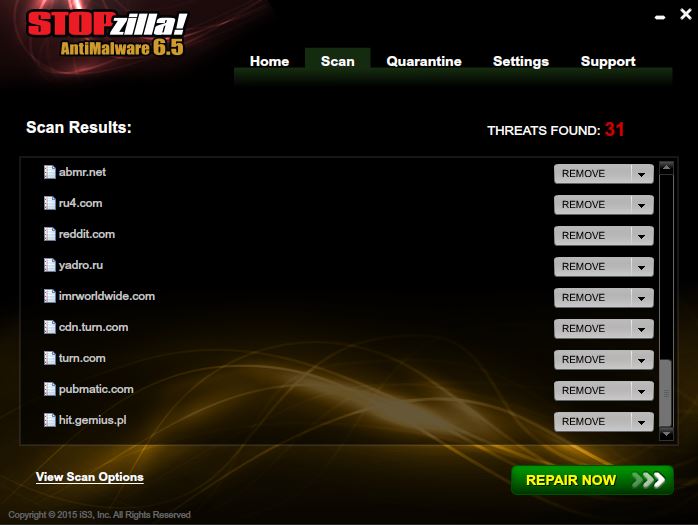

| Detection Tool |

Controleer of uw systeem door Cerber is aangetast Ransomware CrySis

Downloaden

Malware Remover

|

| Gebruikerservaring | Neem deel aan onze forum en leer meer over de CERBER ransomware. |

Crysis Ransomware – Verspreiding

Crysis ransomware verspreidt zich op verschillende manieren. Een daarvan is met een spam e-mail met een malware bijlage. Als de gebruiker het bijgevoegde bestand opent, wordt de malware automatisch op zijn computer geïnstalleerd. Ook de body van de e-mail kan malware code bevatten. Je computer kan dus besmet raken door de e-mail te openen, ongeacht of je het bijgevoegde bestand hebt geopend of niet.

De ransomware verspreidt zich ook via de sociale netweken of de zogenaamde file-sharing sites. De malware bestanden worden vaak als nuttige bestanden voorgesteld, zoals een belangrijke update bijvoorbeeld. Ook door het bezoeken van onbetrouwbare websites en het klikken op doorverwijslinks kan je computer met deze ransomware geïnfecteerd worden.

Crysis Ransomware – Crysis Ransomware – Technische gegevens

De ransomware Crysis wordt door de onderzoekers als malware gekwalificeerd. Als je computer met Crysis wordt geïnfecteerd, zal hij een nieuw registerwaarde in het Windows-register maken om zijn permanente aanwezigheid op je computer te garanderen. Deze registerwaarden worden in het systeemregister aangemaakt.

Het exe-bestand kan verschillende namen hebben en kan willekeurig worden gecreëerd. Het werd meerdere keren gevonden in de onderstaande map onder de volgende naam:

%LOCALAPPDATA%\_Skanda.exe

Er worden meestal één of meerdere nieuwe registerwaarden in het Windows-register gecreëerd:

HKLM/Software/Microsoft/WindowsNT/CurrentVersion/Winlogon/Shell

en

HKLM/Software/Microsoft/Windows/CurrentVersion/Run/

De ransomware start automatisch op bij het opstarten van Windows.

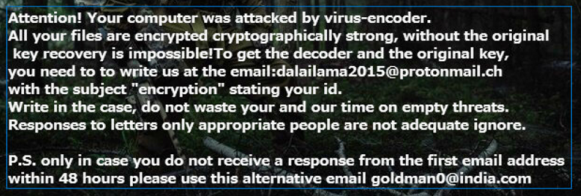

Bijgevolg creëert de ransomware een bestand met willekeurige naam met een losgeld bericht en instructies hoe je het losgeld moet betalen. Het bericht ziet er altijd hetzelfde uit:

Opgelet! Je computer werd aangevallen door een virus-encoder! Al je bestanden zijn nu met een sterk cryptografisch algoritme versleuteld. Zonder de originele sleutel is herstel onmogelijk. Om de decoder en de originele sleutel te verkrijgen zal je ons moeten mailen op [email protected]. Zet “encryption“ als onderwerp van je e-mail bericht.

Stuur ons zo snel mogelijk een bericht, we willen niet uw en onze tijd niet verspillen met loze dreigementen.

Enkel serieuze berichten zullen worden beantwoord, alle andere worden genegeerd.

P.S. Enkel als je geen antwoord krijgt op het eerste e-mailadres binnen 48 uur stuur dan een mail naar het alternatieve e-mailadres: [email protected].

Het bureaublad van het besmette systeem wordt veranderd in een afbeelding met betaalinstructies.

De ontwikkelaars van de ransomware Crysis hebben twee verschillende e-mail adressen aangegeven. Een is geregistreerd als een domeinnaam in de Tsjechische Republiek en de andere in India, maar de oorsprong van de ransomware is nog steeds onbekend. De cybercriminelen vragen dat je contact met hen opneemt als je je bestanden wilt herstellen.

Contact opnemen met de ontwikkelaars van de ransomware en losgeld betalen wordt afgeraden. Er bestaat namelijk geen garantie dat je documenten zullen worden hersteld. Bovendien wordt het geld dat je betaalt ook geïnvesteerd in de in de ontwikkeling van een andere malware dus ons advies is: niet doen.

De ransomware Crysis treft verschillende bestanden. Een mogelijk doelwit van Crysis zijn bestanden met volgende extensies:

→.odc, .odm, .odp, .ods, .odt, .docm, .docx, .doc, .odb, .mp4, sql, .7z, .m4a, .rar, .wma, .gdb, .tax, .pkpass, .bc6, .bc7, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps

Na versleuteling krijgen alle getroffen bestanden de extensie .CrySiS.

Deze ransomware (ook als vele andere) gebruikt een combinatie van RSA-algorithme en AES-codes om de bestanden te versleutelen omdat deze versleuteling als onbreekbaar wordt beschouwd.

De ransomware Crysis treft voornamelijk de volgende locaties:

- %UserProfile%\Local Settings\Application Data

- %localappdata%

- %WINDIR%\System32

- %TEMP%

- %userprofile%\downloads

Het is nog steeds onbekend of de Shadow Volume Copies van het besturingssysteem worden verwijderd, maar dat is in dit geval zeer waarschijnlijk. Nadat je de ransomware hebt verwijderd, raden wij je aan om het vierde hoofdstuk hieronder te lezen. We leggen daarin uit hoe je je bestanden kan herstellen.

Ransomware Crysis verwijderen en .Crysis gecodeerde bestanden herstellen

Als je computer met Crysis besmet is geraakt, moet je toch enige ervaring hebben in het verwijderen van malware. De ransomware kan zodanig je bestanden versleutelen zodat je ze niet meer kan herstellen. Het is daarom van cruciaal belang om snel te reageren en de hieronder beschreven instructies stipt op te volgen.

Hoe Ransomware CrySis van je computer verwijderen? (handmatig)

Aandacht! Belangrijke mededeling m.b.t. Ransomware CrySis: de handmatige verwijdering van Ransomware CrySis vereist het aanbrengen van wijzigingen in de systeembestanden en registers. Dit kan dus schade aan je PC veroorzaken. Beschik je niet over de vereiste kennis? Geen probleem, je kunt dit doen door een malware remover te gebruiken.

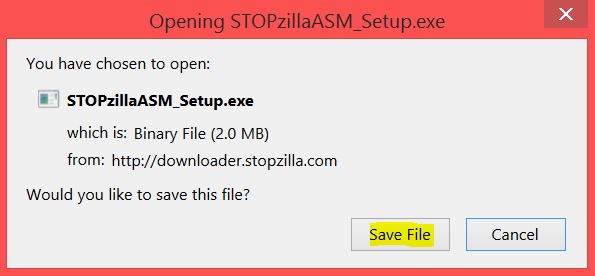

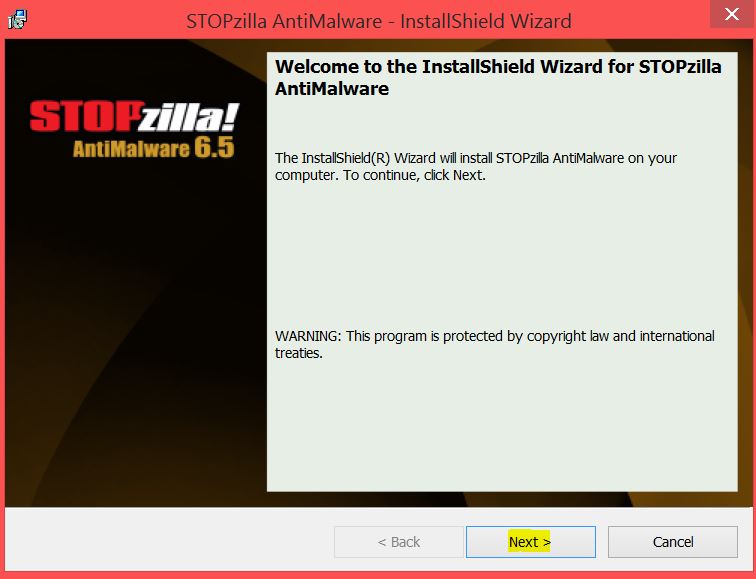

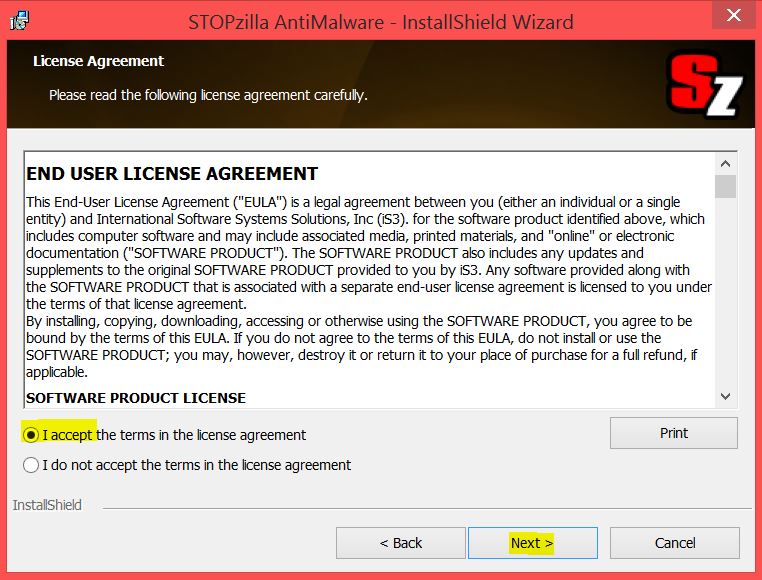

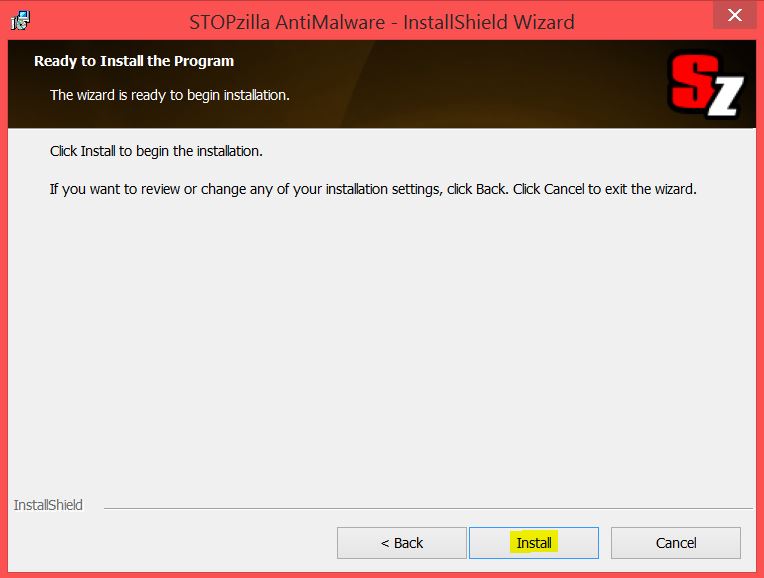

Automatisch verwijderen Ransomware CrySis door het downloaden van een geavanceerde anti-malware programma.

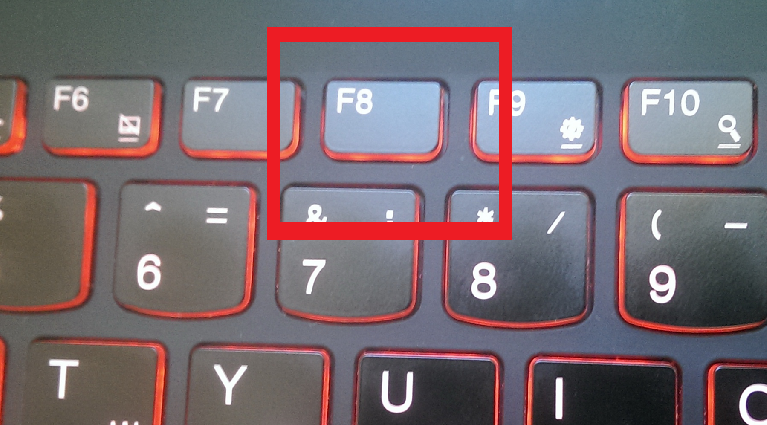

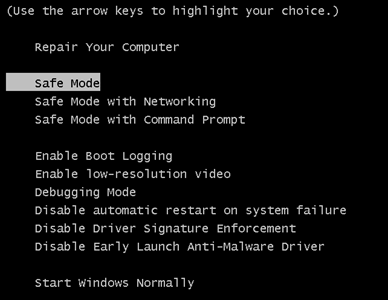

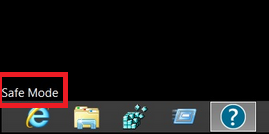

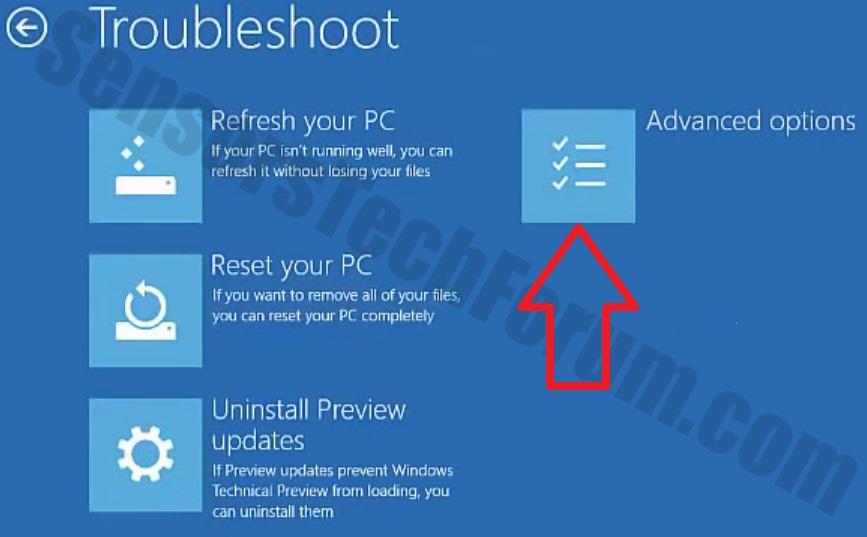

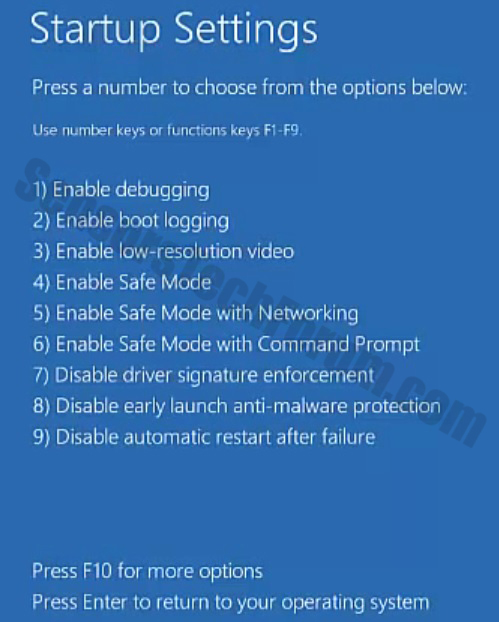

1. Voor Windows 7, XP en Vista.

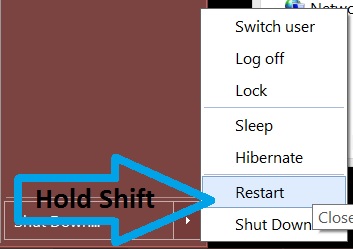

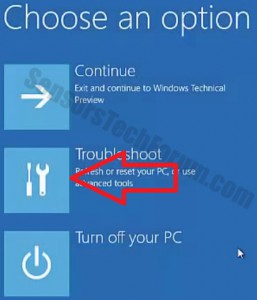

1. Voor Windows 7, XP en Vista. 2. Voor Windows 8, 8.1 en 10.

2. Voor Windows 8, 8.1 en 10.

1. Om Ransomware CrySis te verwijderen moet je eerst SpyHunter installeren.

1. Om Ransomware CrySis te verwijderen moet je eerst SpyHunter installeren.

STOPZilla Anti Malware

STOPZilla Anti Malware