Een ransomware virus is aangetroffen in april 2017, dat gericht is op Engels-sprekende gebruikers. Het virus kan zich wereldwijd verspreiden, maar het stopt zodra het detecteert dat deze geactiveerd is in een land van de voormalige Sovjet-Unie. De AES-NI ransomware is bedoeld om de bestanden op de geïnfecteerde computers, met de hulp van een ECB-modus en AES-256 encryptie-algoritme te versleutelen. Het codeert vervolgens de bestanden met RSA-2048, en het genereert unieke decryptie sleutels, die het vervolgens naar de servers van de cyber-criminelen verzendt. Dan toont, AES-NI een losgeld bericht, met de volgende naam!!! READ THIS – IMPORTANT !!!.txt,waarin het eist voor de betaling van een forse bedrag, zodat de cyber-criminelen de gecodeerde bestanden kunnen herstellen.

Overzicht bedreiging

| Naam |

.Aes-ni Virus |

| Type | Ransomware |

| Korte omschrijving | Versleutelt belangrijke documenten en andere bestanden op computers die het infecteert. Eist voor betaling van losgeld. |

| Symptomen | Het slachtoffer ziet een losgeld bericht, met de volgende naam!!! READ THIS – IMPORTANT !!!.txt, bestanden worden versleuteld met de “.aes-ni” bestandsextensie. |

| Distributie methode | Via een exploit kit, DLL-bestand aanval, kwaadaardige JavaScript of een drive-by download van de malware. |

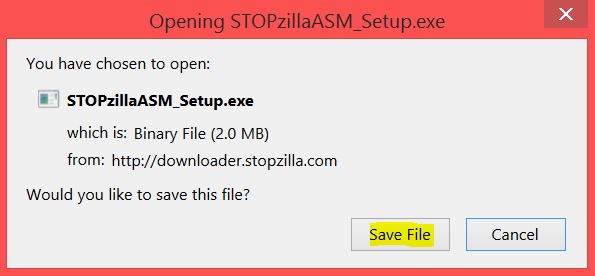

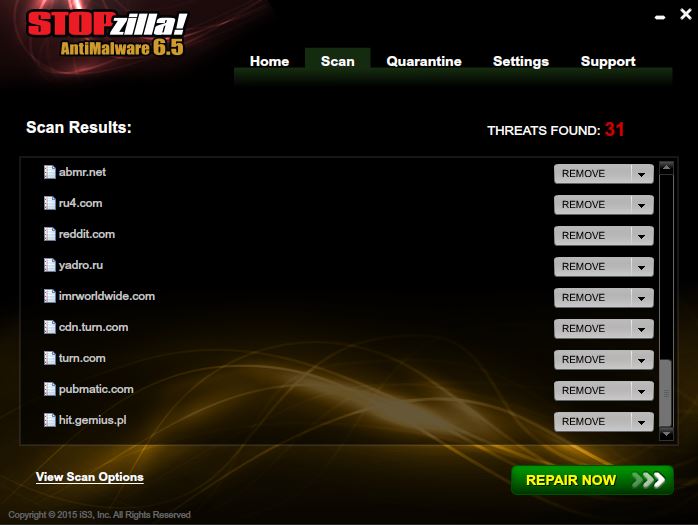

| Opsporingstool |

Controleert u of uw systeem geïnfecteerd is met .Aes-ni Virus

Downloaden

Malware Remover

|

AES-NI Ransomware – Infectieproces

De infectie bestand van de AES-NI ransomware kan een soort JavaScriptzijn dat kwaadaardig is. Het kan ook een Trojaans paard of andere malware zijn, zoals een botnet die eerder het PC van de slachtoffer heeft besmet.

Zodra de besmetting gebeurd, door elk van deze scenario’s, zullen kwaadaardige AES-NI ransomware bestanden op de geïnfecteerde computer worden gedownload. Ze zien er als volgt uit:

- !!! READ THIS – IMPORTANT !!!.txt

- .key.aes_ni files

.Aes-ni File Virus – Na de Besmetting

Naast de primaire schadelijke bestanden van de AES-NI, kan het virus ook dubbele bestanden aanmaken of verschillendemodules ondersteunen met de volgende bestandstypen (.dll .tmp, .vbs, .bat, .exe) die zich kunnen bevinden in de volgende Windows-mappen:

- %AppData%

- %Roaming%

- %Local%

- %LocalLow%

- %SystemDrive%

- %Windows%

- %System32%

AES-NI Ransomware – Codering Process

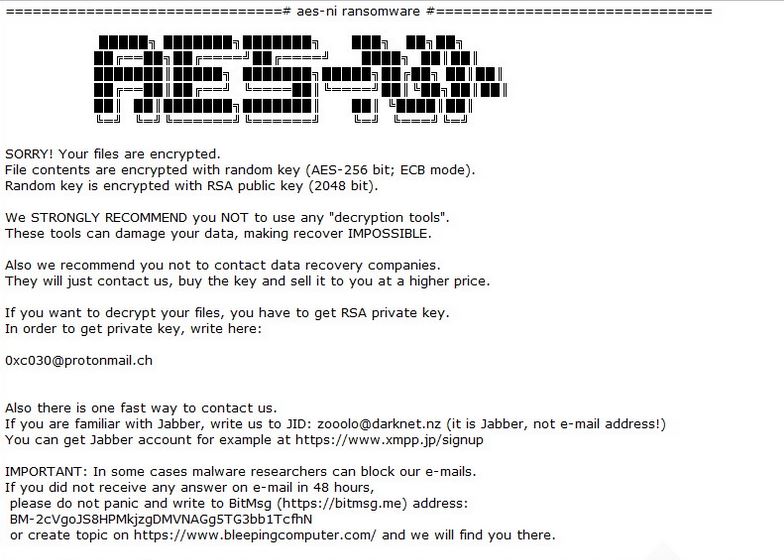

Om bestanden te coderen, zal dit ransomware virus gebruik maken van de zogenaamde ECB (Electronic Code Book) encryptie mode, waarin zich verschillende encryptie-sequenties bevinden. Deze modus wordt gebruikt wanneer meer dan één blok gegevens met dezelfde sleutel gecodeerdwordt. De encryptie-algoritme voor de ECB modus heet Advanced Encryption Standard (AES) en is de sterkste AES-256 bit encryptie. Dan kan de AES-NI ransomware het encryptiebestand combineren met de RSA-algoritme die een unieke decryptie sleutel voor elk bestand genereert of een reeks bestanden. De ontcijfersleutels kunnen dan via een gecodeerde verbinding met de servers van de cyber-criminelen worden gestuurd.

De laatste stap van het encryptie proces is het droppen van het losgeld bericht, met de naam “!!! READ THIS – IMPORTANT !!!.txt.”. Het heeft de volgende inhoud:

Verwijder de AES-NI Ransomware

Om de .Aes-ni Virus te verwijderen, is het raadzaam de instructies hierna te volgen. Ze zijn voor maximale effectiviteit ontwikkeld. Als u geen ervaring heeft met het handmatige verwijderen van malware, adviseren wij u om een geavanceerde anti-malware software te gebruiken om .Aes-ni Virus automatisch te verwijderen.

Hoe .Aes-ni Virus van je computer verwijderen? (handmatig)

Aandacht! Belangrijke mededeling m.b.t. .Aes-ni Virus: de handmatige verwijdering van .Aes-ni Virus vereist het aanbrengen van wijzigingen in de systeembestanden en registers. Dit kan dus schade aan je PC veroorzaken. Beschik je niet over de vereiste kennis? Geen probleem, je kunt dit doen door een malware remover te gebruiken.

Automatisch verwijderen .Aes-ni Virus door het downloaden van een geavanceerde anti-malware programma.

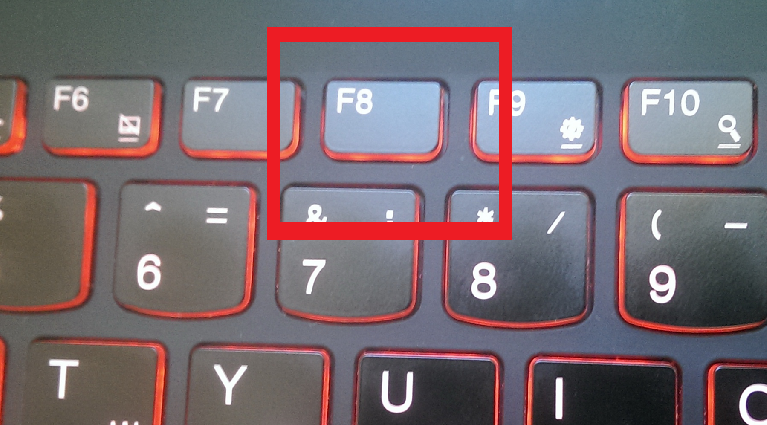

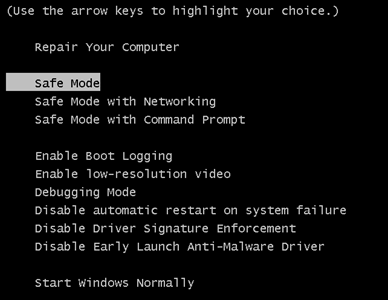

1. Voor Windows 7, XP en Vista.

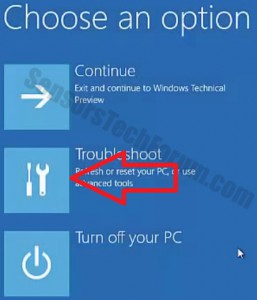

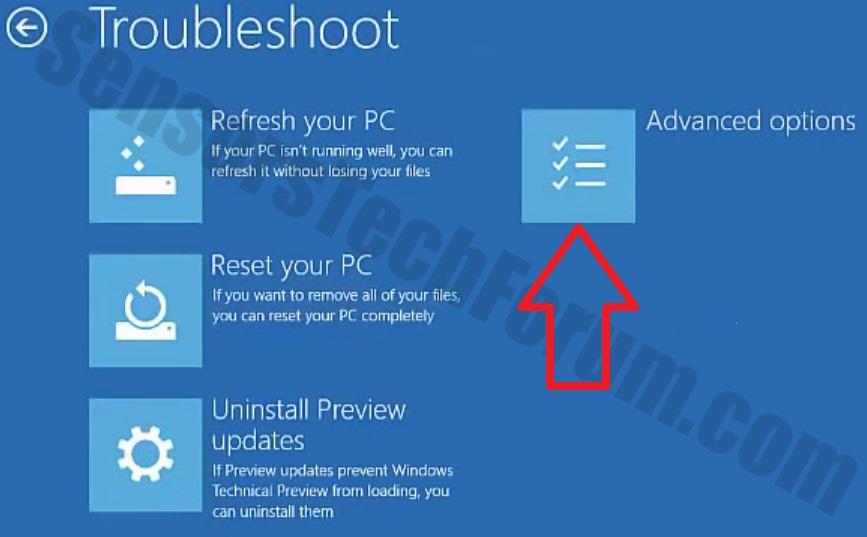

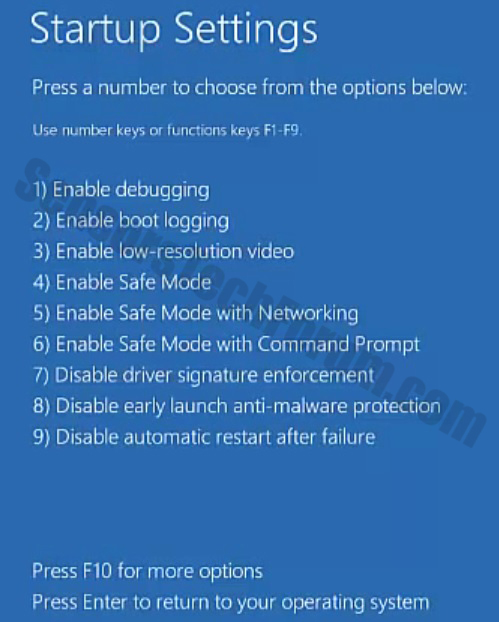

1. Voor Windows 7, XP en Vista. 2. Voor Windows 8, 8.1 en 10.

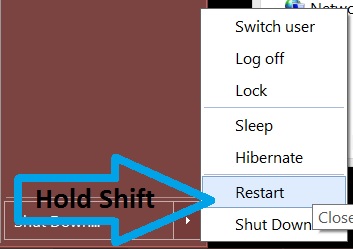

2. Voor Windows 8, 8.1 en 10.

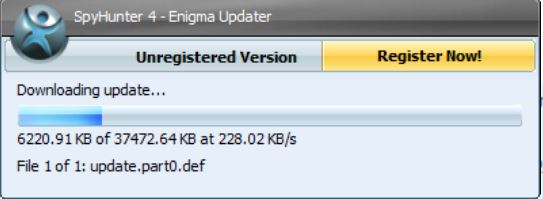

1. Om .Aes-ni Virus te verwijderen moet je eerst SpyHunter installeren.

1. Om .Aes-ni Virus te verwijderen moet je eerst SpyHunter installeren.

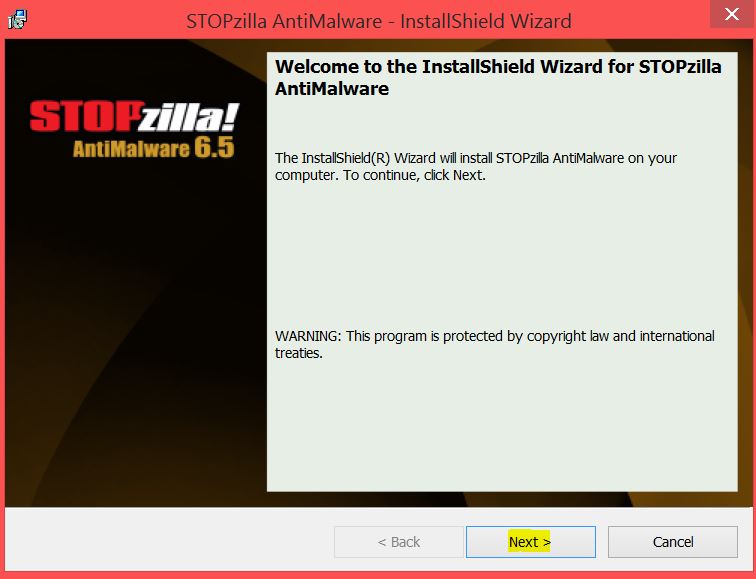

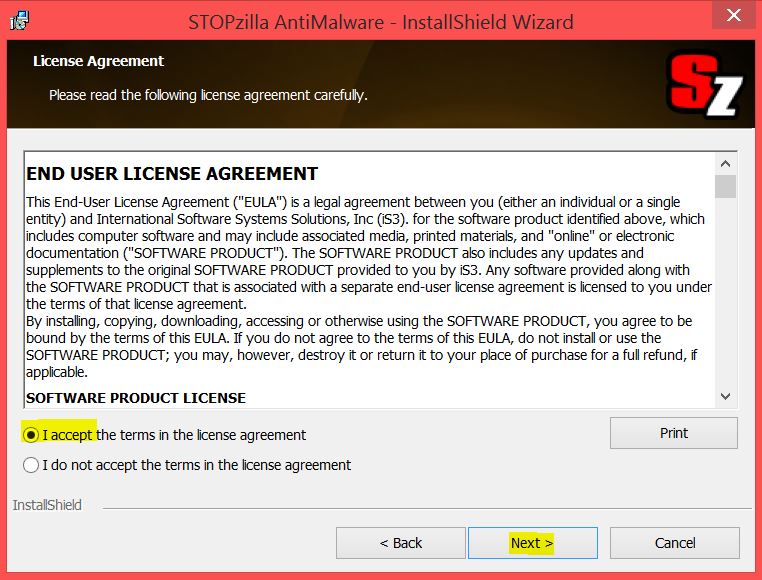

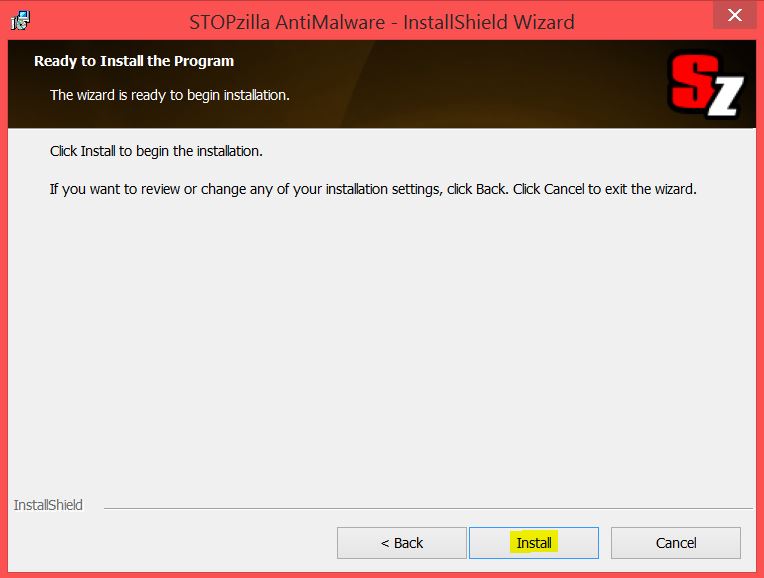

STOPZilla Anti Malware

STOPZilla Anti Malware