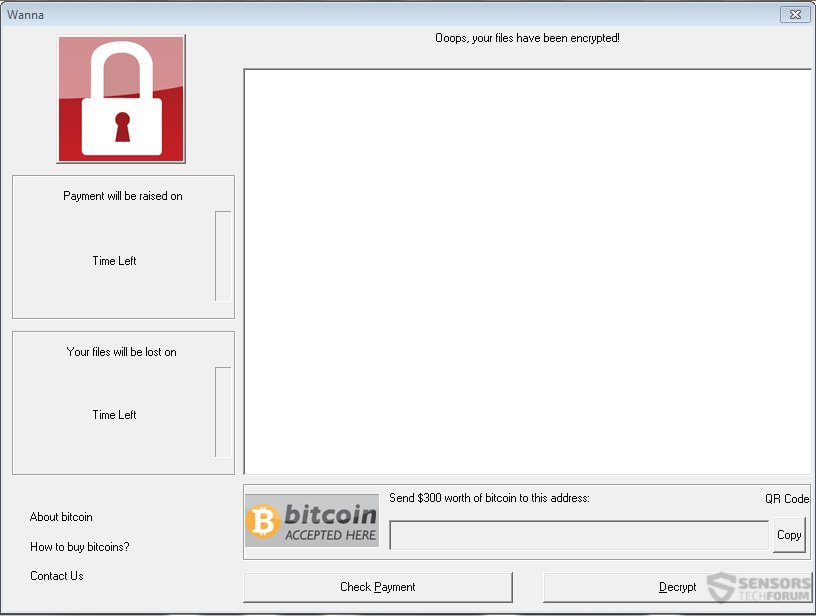

“Oeps, uw belangrijke bestanden zijn versleuteld” is wat de slachtoffers van het WannaDecryptorWannaCry-virus zien, nadat hun computers door dit virus zijn geïnfecteerd. Zodra dit is gebeurd, begint de ransomware-infectie algoritmen te toevoegen en de documenten op de betreffende computers niet meer leesbaar te maken. Nadat dit is gebeurd, wordt het !Please Read Me!.txt bestand op de computer van de gebruiker geplaatst, die erop gericht is de slachtoffers te overtuigen om een decryptor te downloaden van een dropbox account. Dan vraagt de decryptor 300 dollar in Bitcoins om de data terug te krijgen. Als u een slachtoffer bent van de WannaDecryptor-bedreiging, raden we u aan om dit artikel zorgvuldig door te lezen.

Overzicht bedreiging

| Naam |

Wanna Cry Virus |

| Type | Ransomware |

| Korte omschrijving | De malware codeert gebruikersbestanden met behulp van AES en RSA encryptie codes, waardoor direct decryptie alleen mogelijk is via een unieke decryptiesleutel die beschikbaar is voor de cybercriminelen. |

| Symptomen | De gebruiker kan “instructies” en losgeld berichten zien, genaamd!Please Read Me!.txt om contact te plegen met de cybercriminelen. Verandert de wallpaper met een bericht dat u een decryptor van Dropbox moet downloaden. De decryptor eist 300 dollar in Bitcoinsom te werken. |

| Distributie methode | Via een Exploit kit, DLL bestand aanval, kwaadaardige JavaScript of een drive-by download van de malware zelf. |

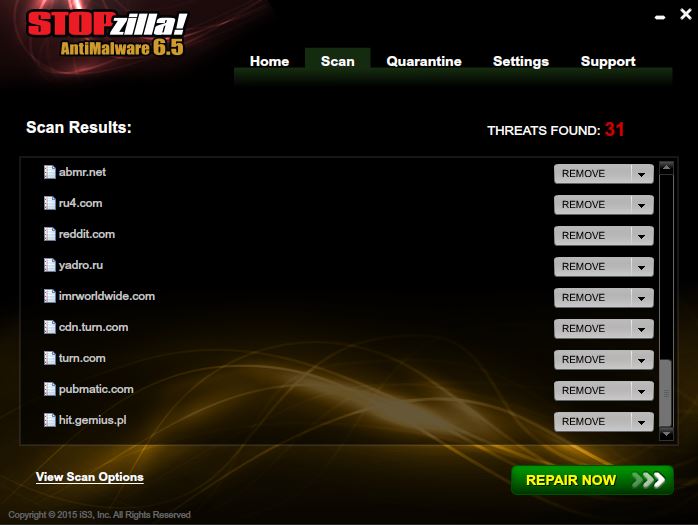

| Opsporingstool |

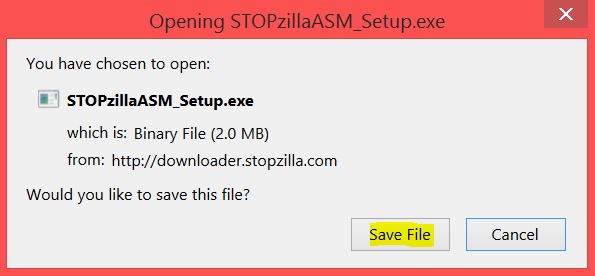

Controleert u of uw systeem geïnfecteerd is met Wanna Cry Virus

Downloaden

Malware Remover

|

Hoe Infecteert het Wanna Cry Ransomware

Om de infectie met dit virus succesvol te zijn, kunnen de cybercriminelen achter de Wanna Decryptor-bedreiging een combinatie van verschillende tools en kits gebruiken:

- Spammingsoftware voor e-mails.

- Een vooraf ingestelde lijst van e-mailadressen om te spammen, meestal gekocht op de zwarte markt.

- Software die verantwoordelijk is voor verschillende obfuscatie van bestanden, zodat detectie door beveiligingssoftware kan worden vermeden.

- Verschillende infectie malware (Downloaders, droppers, extractors, enz.)

- Schadelijke commando- en controleservers en distributie-hosts.

De meest gebruikte methode waarmee criminelen zoals deze achter hetWanna Decryptor ransomware gebruiken, zijn via e-mail spam. Dergelijke spamberichten lijken meestal op verschillende belangrijke mededelingen, om gebruikers te misleiden in het openen van kwaadaardige e-mailbijlagen of op links die naar kwaadaardige hosts leiden.

Nadat de Wanna Decryptor-bedreiging al een infectie heeft veroorzaakt door de gebruiker te overtuigen om de kwaadaardige bijlage te openen, begint het virus de kwaadaardige bestanden op de geïnfecteerde computer te vespreiden. De bestanden die tot nu toe door onderzoekers werden gedetecteerd, zijn de volgende:

- !WannaDecryptor!.exe

- !WannaDecryptor!.exe.lnk

- !WannaCryptor!.bmp

- !Please Read Me!.txt

Wanna Cry Ransomware – Wat doet het?

De activiteit van WannaDecryptor is relatief hetzelfde als de meeste ransomware virussen die er zijn. Het virus voert een administratief commando uit dat alle opgeslagen bestanden (schaduwkopieën) op de geïnfecteerde Windows-computers verwijdert:

→ HKEY_CURRENT_USER\Control Panel\Desktop\

HKEY_USERS\.DEFAULT\Control Panel\Desktop\

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Uw wallpaper, dat later wordt veranderd in de!WannaCryptor!.bmp afbeelding:

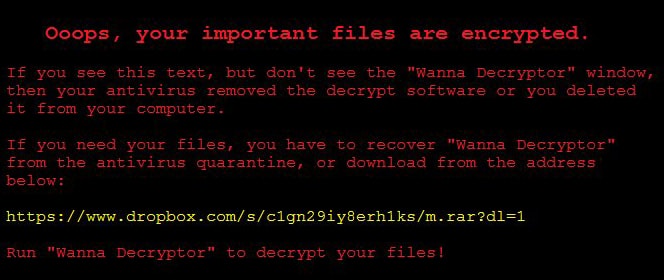

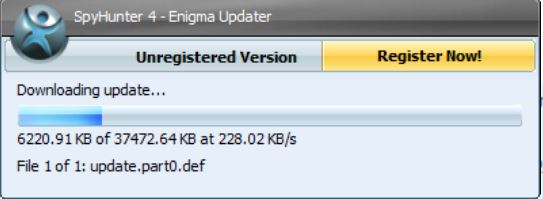

De weblink, die leidt tot het dropbox, kan een decryptor downloaden die als volgt lijkt:

Wanna Cry Virus – Het Encryptieproces

Voor het encryptieproces dat wordt uitgevoerd door WannaDecryptor, kunnen twee krachtige encryptiealgoritmen worden gebruikt. Een van hen is bekend als de Advanced Encryption Standard en is een zeer vaak voorkomende decryptor in de meeste ransomware virussen. Het code wordt ook gebruikt door sommige Amerikaanse overheidsinstanties om geheime documenten te coderen. Het gebruik in dit virus is voornamelijk gericht op het versleutelen van bestanden en het genereren van symmetrische sleutel (FEK) waardoor het bestand niet leesbaar is.

Dan wordt een ander encryptiealgoritme, bekend als Rivest-Shamir-Adleman of RSA, gebruikt om een publieke sleutel te genereren die overeenkomt met de symmetrische sleutel en de sleutel toevoegt in de gegevens van het bestand. Aangezien WannaDecryptor ransomware unieke sleutels kan gebruiken voor set bestanden of voor elk bestand, kan een decryptiemethode door reverse engineering worden ontdekt, maar het kan alleen succesvol zijn als er een fout optreedt tijdens het coderen van de encryptieprocedure, wat niet waarschijnlijk is.

Verwijder de Wanna Cry Ransomware

Om de Wanna Cry Virus te verwijderen, is het raadzaam de instructies hierna te volgen. Ze zijn voor maximale effectiviteit ontwikkeld. Als u geen ervaring heeft met het handmatige verwijderen van malware, adviseren wij u om een geavanceerde anti-malware software te gebruiken om Wanna Cry Virus automatisch te verwijderen.

Hoe Wanna Cry Virus van je computer verwijderen? (handmatig)

Aandacht! Belangrijke mededeling m.b.t. Wanna Cry Virus: de handmatige verwijdering van Wanna Cry Virus vereist het aanbrengen van wijzigingen in de systeembestanden en registers. Dit kan dus schade aan je PC veroorzaken. Beschik je niet over de vereiste kennis? Geen probleem, je kunt dit doen door een malware remover te gebruiken.

Automatisch verwijderen Wanna Cry Virus door het downloaden van een geavanceerde anti-malware programma.

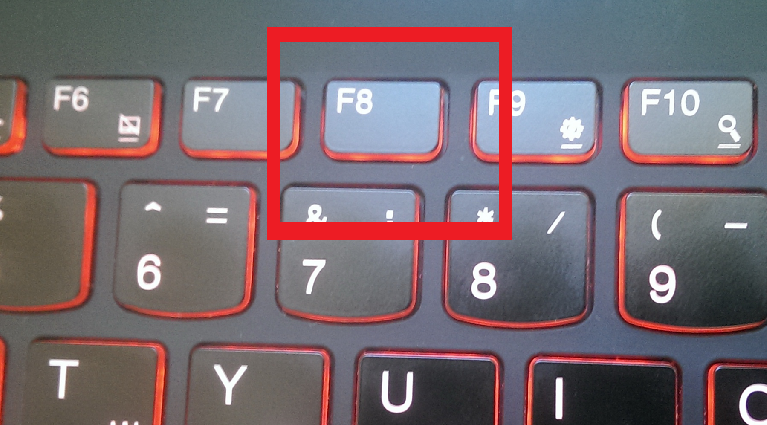

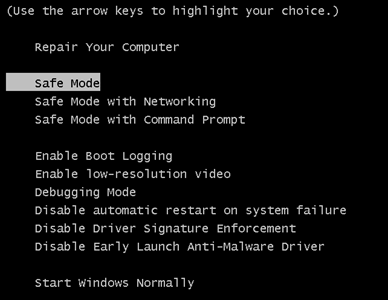

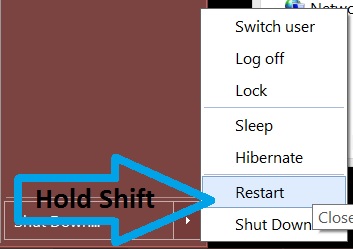

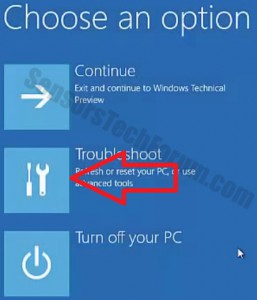

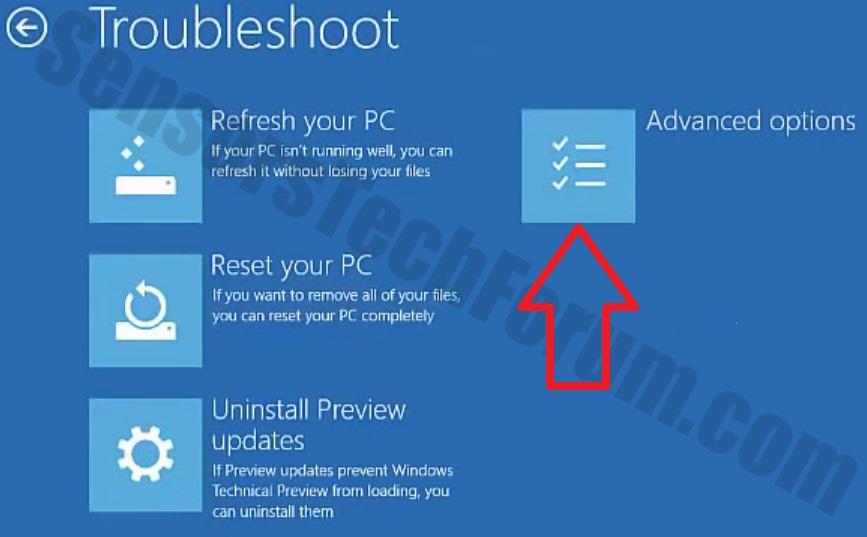

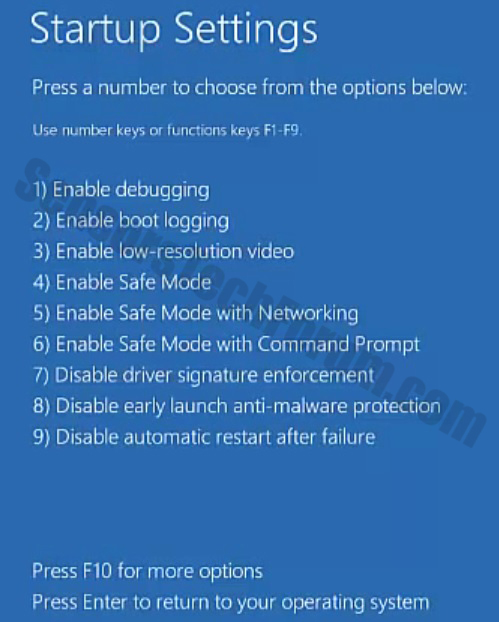

1. Voor Windows 7, XP en Vista.

1. Voor Windows 7, XP en Vista. 2. Voor Windows 8, 8.1 en 10.

2. Voor Windows 8, 8.1 en 10.

1. Om Wanna Cry Virus te verwijderen moet je eerst SpyHunter installeren.

1. Om Wanna Cry Virus te verwijderen moet je eerst SpyHunter installeren.

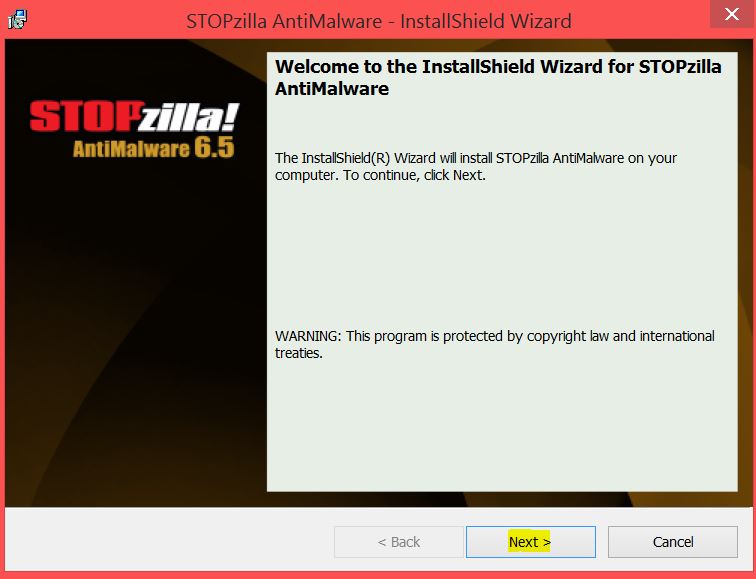

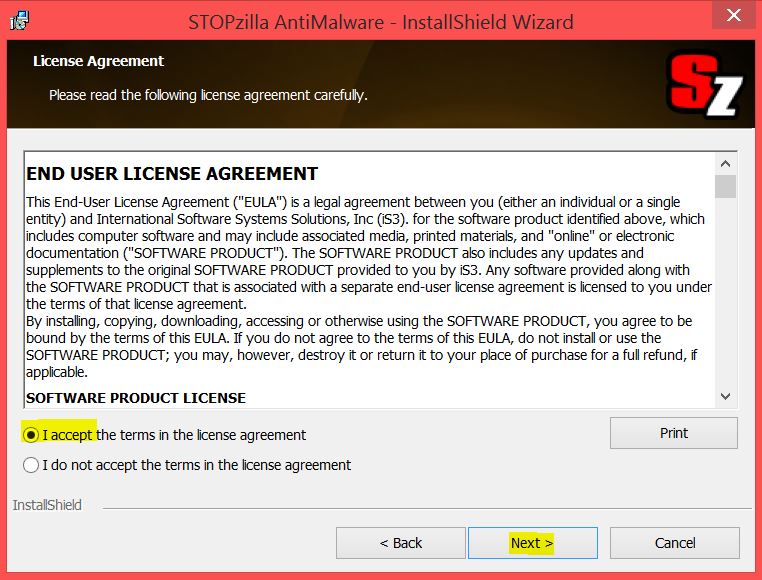

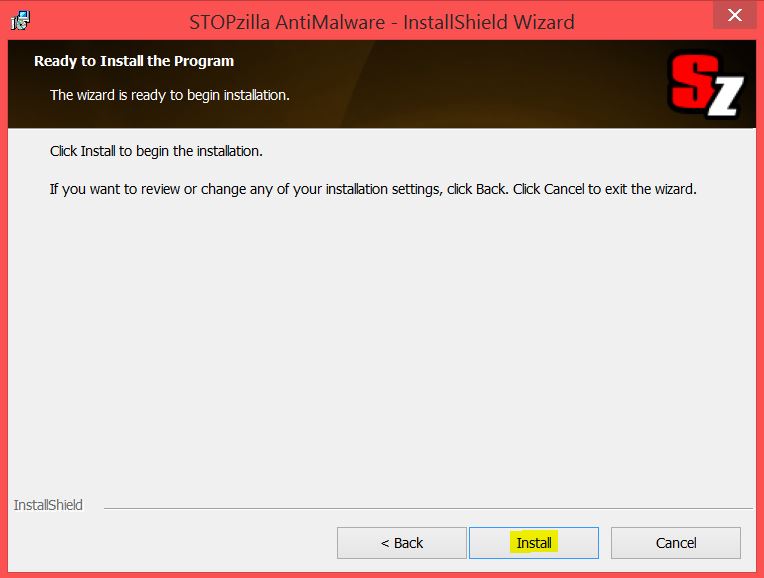

STOPZilla Anti Malware

STOPZilla Anti Malware