Door de recente versie van de bekende Cerber ransomware bewijzen malware auteurs dat ze niet maar gestopt kunnen worden. Deze versie van de malware (5.0.1) is opgespoord evenwijdig met de recente versie van Locky, welke de bestandsextensie .zzzzz gebruikt, en stelt op deze manier een competitie tussen de scheppers van de twee ransomware voor. Ransomware aanvallen houden toenemend aan, en gebruikers die geïnfecteerd zijn en hun bestanden geëncrypteerd, worden gevraagd om losgeld te betalen in ruil voor hun gedecodeerde bestanden. Iedereen die met deze ransomware geïnfecteerd is, zou geen losgeld betalen maar straks dit artikel lezen om meer over het bijzondere virus te leren, het te verwijderen en de bestanden te herstellen.

Overzicht bedreiging

| Naam |

Cerber 5.0.1 |

| Type | Ransomware |

| Korte omschrijving | Deze ransomware versleutelt bestanden met een sterk encryptiealgoritme, en dus kunnen ze maar alleen door een unieke decryptiecode gedecodeerd worden die de cybercriminelen bezitten. |

| Symptomen | Gebruikers kunnen losgeld nota’s en “instructies” zien die hen naar een webpage en een decryptor verbinden. Er worden gewijzigde bestandnamen en de bestandsextensie .adk aangewend. |

| Distributie methode | Door een Exploit kit, Dll file aanval, kwaadaardige JavaScript of een drive-by-download van de malware zelfs op een versluierde manier. |

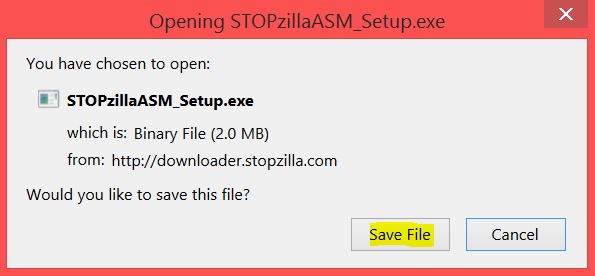

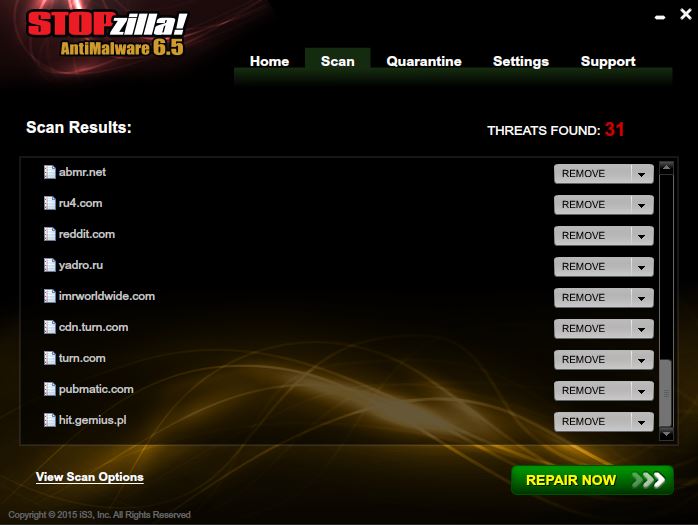

| Opsporingstool |

Controleert u of uw systeem geïnfecteerd is met Cerber 5.0.1

Downloaden

Malware Remover

|

Cerber 5.0.1 Ransomware – Meer informatie

Het bijzondere aan de 5.0.1 versie van het Cerber virus is dat zij niet erg anders is dan de vorige updates van Cerber. De malware kan eigenlijk door hetzelve RIG-V exploit kit worden verspreid dat typisch is voor de vijfde versie van Cerber.

De nieuwe modificaties van dit RIG EK bevatten gewijzigde web links en een zeer versluierde infectiecode. Op deze manier veroorzaakt het een succesvolle infectie en blijft verborgen voor de antivirus programma’s. Het nieuwe exploit kit is gekenmerkt met de letter V en getekend door onderzoekers als een “VIP” type. Er wordt aanvaard dat dit exploit kit een RC4 encryptie heeft voor payload obfuscation.

Dat betekent dat de Cerber ransomware .hta, .html of .htm bestanden aanwenden kan, door welke zij de infectie veroorzaakt via uitgezonden spam e-mails – op de zelfde manier als in de oudere versies.

Een andere methode om de infectie te veroorzaken zijn kwaadaardige weblinks die online worden geupload en uitgezonden als een bericht in de sociale media of op andere plaatsen welke weblinks van derde partijen ondersteunen.

Niet alleen dit, maar de Cerber ransomware kan ook een infectie veroorzaken door thumb drives en op andere manieren wanneer rechtstreeks uitgevoerd. Dit aanvaltype wordt tegen organisaties aangewend. Het is geschikt ook omdat de Cerber 5.0.1 varianten meer gefocusseerd zijn op het encrypteren van databanken en niet alleen op het aanwenden van verschillende bestandstypen.

Cerber 5.0.1 – Conclusie, verwijderen en bestandsdecodering

Om de Cerber 5.0.1 te verwijderen, is het raadzaam de instructies hierna te volgen. Ze zijn voor maximale effectiviteit ontwikkeld. Als u geen ervaring heeft met het handmatige verwijderen van malware, adviseren wij u om een geavanceerde anti-malware software te gebruiken om Cerber automatisch te verwijderen.

Hoe Cerber 5.0.1 van je computer verwijderen? (handmatig)

Aandacht! Belangrijke mededeling m.b.t. Cerber 5.0.1: de handmatige verwijdering van Cerber 5.0.1 vereist het aanbrengen van wijzigingen in de systeembestanden en registers. Dit kan dus schade aan je PC veroorzaken. Beschik je niet over de vereiste kennis? Geen probleem, je kunt dit doen door een malware remover te gebruiken.

Automatisch verwijderen Cerber 5.0.1 door het downloaden van een geavanceerde anti-malware programma.

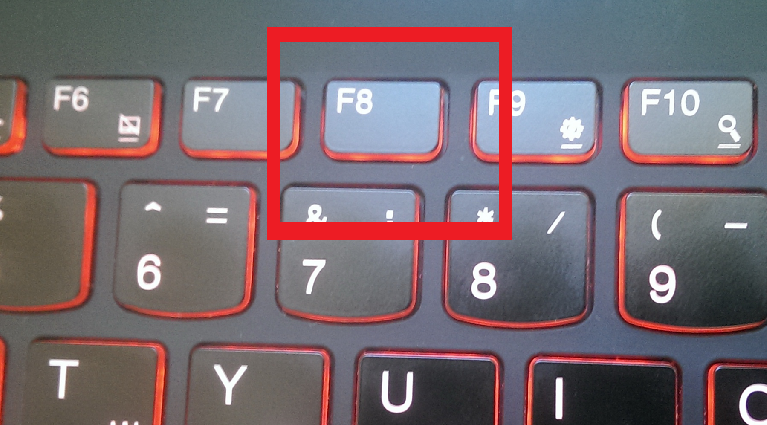

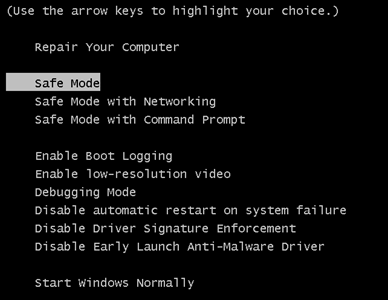

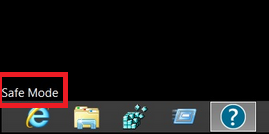

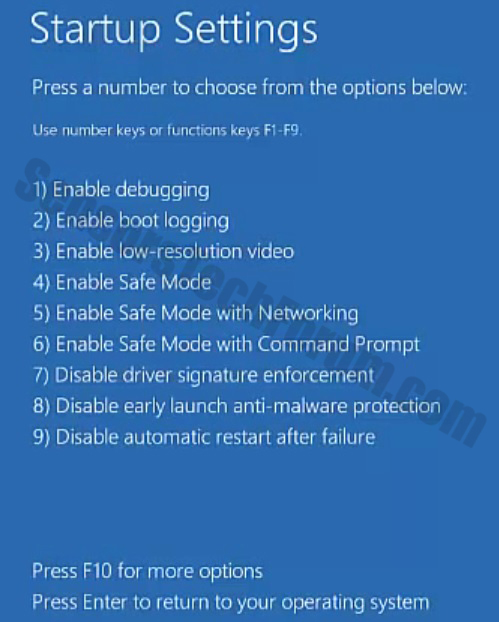

1. Voor Windows 7, XP en Vista.

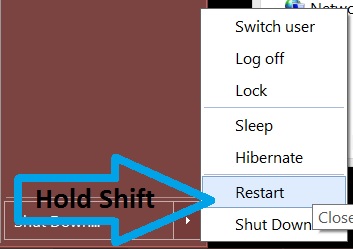

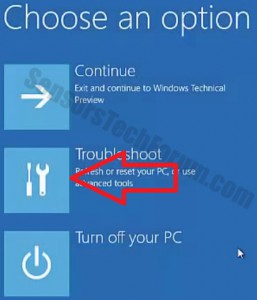

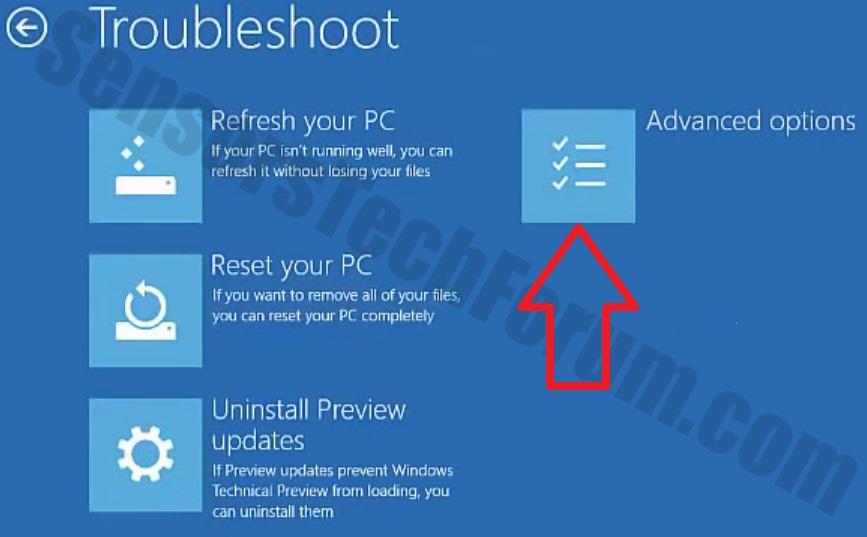

1. Voor Windows 7, XP en Vista. 2. Voor Windows 8, 8.1 en 10.

2. Voor Windows 8, 8.1 en 10.

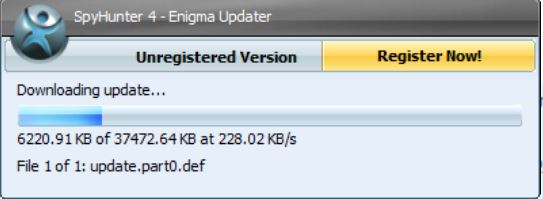

1. Om Cerber 5.0.1 te verwijderen moet je eerst SpyHunter installeren.

1. Om Cerber 5.0.1 te verwijderen moet je eerst SpyHunter installeren.

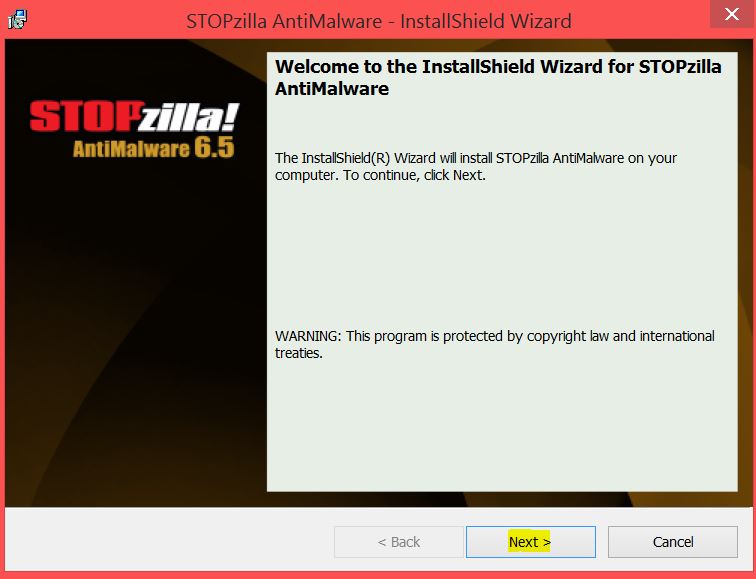

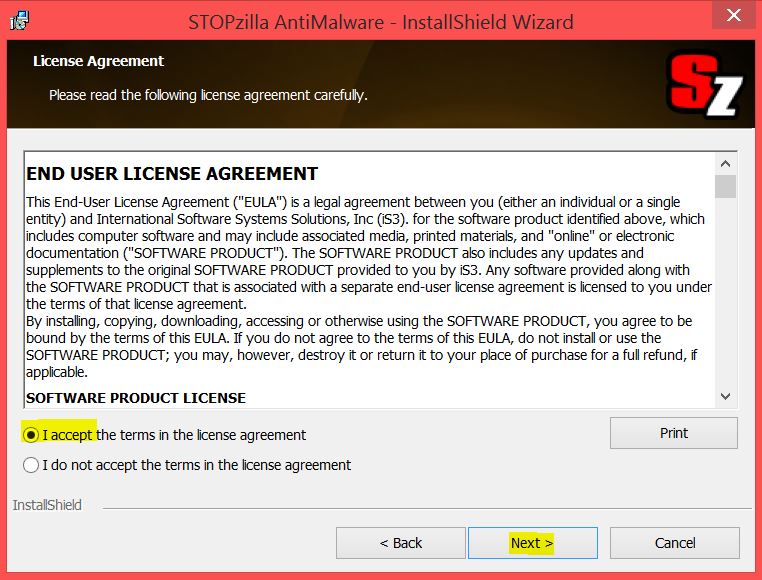

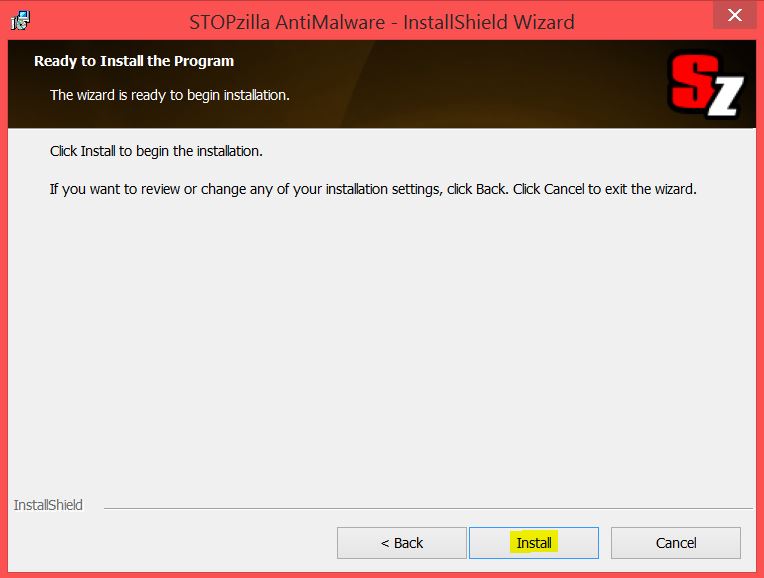

STOPZilla Anti Malware

STOPZilla Anti Malware